400-123-4567

13988999988

公司地址:广东省广州市天河区88号

联系方式:400-123-4567

公司传真:+86-123-4567

手机:13988999988

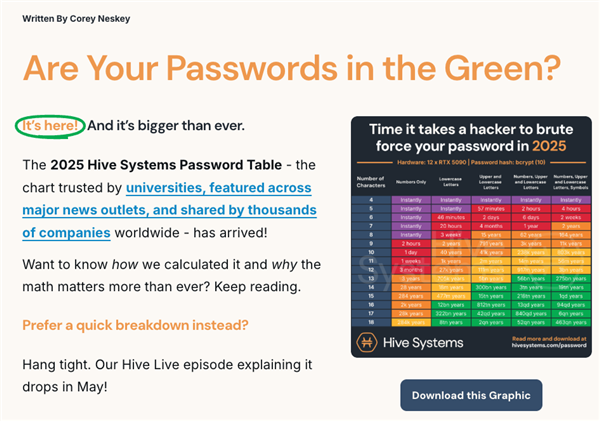

如果您说的话,您可能不会相信。没有密码的情况下登录帐户有时比摇摆到密码更安全。每年,人们都会指望微信犯罪。要提到的一件事是,您只能登录到PC侧的代码。与其他软件帐户相比,您可以使用密码登录。毕竟,很多时候,我在PC上摇摆到微信的原因对于我现在不方便地使用手机。 。 。但是最近,一群人对网络做了一些事情,这使我们感到我们可能会责怪微信错误。网络安全公司Hive Systems最近发布了2025密码表。时间顺序表明,黑客只需3个数字的数字密码即可,只需释放片刻,就只需3个小时即可破解8位数字密码。如果黑客有12090件具有强大财务资源的碎片,则可以将饼干时间缩短15分钟。换句话说,如果您仍然在理论中使用8位纯号作为密码是的,黑客可以在15分钟内花费不到200,000元来获取您的帐户。尽管没有人会闲着和富人,但他将使用12090件作品打破我的帐户,价值不到100元和马丁·海尔曼(Martin Hellman),而在提出公共密钥加密理论时,他会打破我的帐户:“密码学的安全性取决于计算的复杂性,计算强度的扩展可以减少这一基础。”但是,惠特菲尔德·迪奇(Whitfield Diffie)和马丁·海尔曼(Martin Hellman)返回了Hive Systems实验本身,我们也可能需要了解使用图形卡对帐户密码的蛮力破裂。实际上,Hive系统在其官方网站上变得清晰。首先,在主平台获取我们的密码之后,它们在简单文本中不存在于服务器上。例如,您的密码是“密码”。该服务器不会直接存储这些字母的字符串,而是使用哈希计算软件来首先赢得它,并成为5F4DCC3B5AA765D61D8327DEB882CF99,然后隐藏。换句话说,平台保存的密码不是密码本身,而是密码对应于哈希值。这主要是为了防止黑客破坏服务器安全线后获得用户的帐户和密码。图像来源:Tianyi Cloud-“ distage和专用数据列的实现”,哈希值是不可逆转的,因为通过计算不同量的哈希的软件获得的哈希值也可能会有所不同。因此,即使是黑客实际上也破坏了服务器并获得哈希的值,他也不会直接知道密码。除非黑客可以 - 我可以同时散发哈希值加密算法,我最好相信我是秦王。键盘,然后将它们放置,直到您看到服务器具有阻碍的哈希值的组合,这可能是正确的密码。只有这样,黑客将将经过测试的密码输入摆动接口尝试登录到您的帐户。它说这是一个黑客,但似乎该过程不如我们的测试密码好。在整个过程中,图形卡的作用更多是在加速不同字母和数字组合的哈希值的计算,从而使黑客可以尽快获得将哈希值与Hash值与正确密码相匹配的字符组合。毕竟,我们都知道图形卡不擅长做其他事情。我们中最好的是平行计算。可以说一次计算多种组合是用手捏手。资料来源:NVIDIA-“使用大规模并行的标志性使用gpus的绩效” Wise Friends应该问,因为事实是,我只完成了一些字符的组合,包括大小和标点符号,因此黑客必须尝试更多组合。这确实是提高安全性的好方法您的帐户密码。添加了字母和符号密码,它们本质上是一堆字符组合,并且仍然可以进行猛烈计算,只是计算的时间和功能。 Pinagmulan ng Imahe: Kuwento ng Code - "Ang praktikal na paliwanag ng SQL bulag na may kondisyon na tugon, teknolohiya ng MFA bypass, teknolohiya ng MFA bypass, 2FA bypass at mga pamamaraan, csrf bypass, at kung paano makahanap ng mga kahinaan ng XSS sa merkado ng NFT" Tulad ng iminumungkahi ng pangalan, ang multi -factor na pagpapatunay ay nangangahulugang nagpapakilala sa iba pang mga mekanismo ng pagpapatunay upang makamit ang login batay In the finger password, the finger -swinging finger, the挥舞手指,挥杆的手指,手指缠绕的手指,手指的手指,手指,手指缠绕手指,手指的手指缠绕。多因素。此外,还有SMS验证代码,硬件令牌等。所有人都应该知道技术SSMS验证代码的原则比我更好。实际上,服务器将临时密钥发送给用户,然后将其与我发送的键进行比较。如果匹配,则意味着“他是合适的人”。图像来源:BBOYZQH-“简化手机验证代码运输原理的简化分析”扫描提到的代码的想法最初具有相似之处。如果您详细查看它,则实际上将用户的手机帐户视为锁定密钥。默认情况下,用户可以输入手机以获取验证代码并检查代码,这意味着用户已通过PIN,指纹或验证面部识别,这可以确保其正确操作。相反,指纹识别和面部识别的生物特征验证方法将变得复杂。如果您有兴趣,则可以编写一篇文章来评估这两种验证方法,即如何确保安全记录。照片来源:Chengdu Youfan-“ Apple iPhone测试借助屏幕指纹传感器,或共同识别面部识别:“无论多种因素认证,这都是他们的主要逻辑是不同的,也就是说,要在帐户中添加另一个锁定,以便用户必须证明“当他们摇摆时,除了输入“ nila nila”之类的密码之类的东西。这高度提高了黑客破解的门槛。手机号码接收验证代码,面部和指纹,但它们不像一串密码,这些密码可能由某些图形卡计算。 2020年初,Microsoft Engineers RSA提到的安全会议表示,多因素验证可以承受大多数自动帐户。在他们每个月监视的受攻击帐户中,其中99.9%不使用多因素验证。图像来源:网站管理员Home-“ Microsoft:99.9%的HACK帐户不使用多因素验证”,据说它们会遭到攻击而没有扭曲。用户继续使用Passwo仅RD验证,也没有多因素验证。在业务应用领域,多因素认证会产生更大的影响。一家名为JumpCloud的公司,虽然IT趋势报告2024年说,有83%的组织使用基于密码的IT资源验证,也需要多因素验证,以及超过三分之二(66%)的组织Arreequires Biomertrics。资料来源:JumpCloud-2025多因素验证(MFA)统计统计数据,但这并不意味着多因素验证不会被破坏。一个名为“超越身份”的网站列出了多因素验证的十大经典案例。在许多多因素验证解决方案中,有许多全球平台,例如Microsoft和Uber。但是,无论如何,多因素验证比纯密码验证更安全。因此,将来,无论它是什么平台,都建议您在可能的情况下扫描代码,并在可能的情况下进行指纹。简而言之,不要对B视而不见省略纯密码的安全性。但是话又说回来,在我们当前的内存中,尽管不是出于安全原因,但我可能无法登录我的密码。毕竟,在这么多帐户上,可能还记得哪个帐户具有密码(狗头)。

如果您说的话,您可能不会相信。没有密码的情况下登录帐户有时比摇摆到密码更安全。每年,人们都会指望微信犯罪。要提到的一件事是,您只能登录到PC侧的代码。与其他软件帐户相比,您可以使用密码登录。毕竟,很多时候,我在PC上摇摆到微信的原因对于我现在不方便地使用手机。 。 。但是最近,一群人对网络做了一些事情,这使我们感到我们可能会责怪微信错误。网络安全公司Hive Systems最近发布了2025密码表。时间顺序表明,黑客只需3个数字的数字密码即可,只需释放片刻,就只需3个小时即可破解8位数字密码。如果黑客有12090件具有强大财务资源的碎片,则可以将饼干时间缩短15分钟。换句话说,如果您仍然在理论中使用8位纯号作为密码是的,黑客可以在15分钟内花费不到200,000元来获取您的帐户。尽管没有人会闲着和富人,但他将使用12090件作品打破我的帐户,价值不到100元和马丁·海尔曼(Martin Hellman),而在提出公共密钥加密理论时,他会打破我的帐户:“密码学的安全性取决于计算的复杂性,计算强度的扩展可以减少这一基础。”但是,惠特菲尔德·迪奇(Whitfield Diffie)和马丁·海尔曼(Martin Hellman)返回了Hive Systems实验本身,我们也可能需要了解使用图形卡对帐户密码的蛮力破裂。实际上,Hive系统在其官方网站上变得清晰。首先,在主平台获取我们的密码之后,它们在简单文本中不存在于服务器上。例如,您的密码是“密码”。该服务器不会直接存储这些字母的字符串,而是使用哈希计算软件来首先赢得它,并成为5F4DCC3B5AA765D61D8327DEB882CF99,然后隐藏。换句话说,平台保存的密码不是密码本身,而是密码对应于哈希值。这主要是为了防止黑客破坏服务器安全线后获得用户的帐户和密码。图像来源:Tianyi Cloud-“ distage和专用数据列的实现”,哈希值是不可逆转的,因为通过计算不同量的哈希的软件获得的哈希值也可能会有所不同。因此,即使是黑客实际上也破坏了服务器并获得哈希的值,他也不会直接知道密码。除非黑客可以 - 我可以同时散发哈希值加密算法,我最好相信我是秦王。键盘,然后将它们放置,直到您看到服务器具有阻碍的哈希值的组合,这可能是正确的密码。只有这样,黑客将将经过测试的密码输入摆动接口尝试登录到您的帐户。它说这是一个黑客,但似乎该过程不如我们的测试密码好。在整个过程中,图形卡的作用更多是在加速不同字母和数字组合的哈希值的计算,从而使黑客可以尽快获得将哈希值与Hash值与正确密码相匹配的字符组合。毕竟,我们都知道图形卡不擅长做其他事情。我们中最好的是平行计算。可以说一次计算多种组合是用手捏手。资料来源:NVIDIA-“使用大规模并行的标志性使用gpus的绩效” Wise Friends应该问,因为事实是,我只完成了一些字符的组合,包括大小和标点符号,因此黑客必须尝试更多组合。这确实是提高安全性的好方法您的帐户密码。添加了字母和符号密码,它们本质上是一堆字符组合,并且仍然可以进行猛烈计算,只是计算的时间和功能。 Pinagmulan ng Imahe: Kuwento ng Code - "Ang praktikal na paliwanag ng SQL bulag na may kondisyon na tugon, teknolohiya ng MFA bypass, teknolohiya ng MFA bypass, 2FA bypass at mga pamamaraan, csrf bypass, at kung paano makahanap ng mga kahinaan ng XSS sa merkado ng NFT" Tulad ng iminumungkahi ng pangalan, ang multi -factor na pagpapatunay ay nangangahulugang nagpapakilala sa iba pang mga mekanismo ng pagpapatunay upang makamit ang login batay In the finger password, the finger -swinging finger, the挥舞手指,挥杆的手指,手指缠绕的手指,手指的手指,手指,手指缠绕手指,手指的手指缠绕。多因素。此外,还有SMS验证代码,硬件令牌等。所有人都应该知道技术SSMS验证代码的原则比我更好。实际上,服务器将临时密钥发送给用户,然后将其与我发送的键进行比较。如果匹配,则意味着“他是合适的人”。图像来源:BBOYZQH-“简化手机验证代码运输原理的简化分析”扫描提到的代码的想法最初具有相似之处。如果您详细查看它,则实际上将用户的手机帐户视为锁定密钥。默认情况下,用户可以输入手机以获取验证代码并检查代码,这意味着用户已通过PIN,指纹或验证面部识别,这可以确保其正确操作。相反,指纹识别和面部识别的生物特征验证方法将变得复杂。如果您有兴趣,则可以编写一篇文章来评估这两种验证方法,即如何确保安全记录。照片来源:Chengdu Youfan-“ Apple iPhone测试借助屏幕指纹传感器,或共同识别面部识别:“无论多种因素认证,这都是他们的主要逻辑是不同的,也就是说,要在帐户中添加另一个锁定,以便用户必须证明“当他们摇摆时,除了输入“ nila nila”之类的密码之类的东西。这高度提高了黑客破解的门槛。手机号码接收验证代码,面部和指纹,但它们不像一串密码,这些密码可能由某些图形卡计算。 2020年初,Microsoft Engineers RSA提到的安全会议表示,多因素验证可以承受大多数自动帐户。在他们每个月监视的受攻击帐户中,其中99.9%不使用多因素验证。图像来源:网站管理员Home-“ Microsoft:99.9%的HACK帐户不使用多因素验证”,据说它们会遭到攻击而没有扭曲。用户继续使用Passwo仅RD验证,也没有多因素验证。在业务应用领域,多因素认证会产生更大的影响。一家名为JumpCloud的公司,虽然IT趋势报告2024年说,有83%的组织使用基于密码的IT资源验证,也需要多因素验证,以及超过三分之二(66%)的组织Arreequires Biomertrics。资料来源:JumpCloud-2025多因素验证(MFA)统计统计数据,但这并不意味着多因素验证不会被破坏。一个名为“超越身份”的网站列出了多因素验证的十大经典案例。在许多多因素验证解决方案中,有许多全球平台,例如Microsoft和Uber。但是,无论如何,多因素验证比纯密码验证更安全。因此,将来,无论它是什么平台,都建议您在可能的情况下扫描代码,并在可能的情况下进行指纹。简而言之,不要对B视而不见省略纯密码的安全性。但是话又说回来,在我们当前的内存中,尽管不是出于安全原因,但我可能无法登录我的密码。毕竟,在这么多帐户上,可能还记得哪个帐户具有密码(狗头)。